Este artigo tem o objetivo de conscientizar sobre a importância da criptografia de dados, considerando a velocidade impressionante com que os dados estão sendo produzidos, transmitidos e consumidos. Discutiremos a necessidade de proteção de dados, a regulamentação e algumas práticas recomendadas de criptografia.

Organizações de todos os tamanhos em todo o mundo estão lidando com um volume impressionante de dados, que variam de informações de identificação pessoal (PII) a informações de saúde protegidas (PHI), registros financeiros e outras informações confidenciais que podem rapidamente sair do controle se não forem governadas adequadamente.

A proteção da privacidade de dados está se tornando uma prioridade para indivíduos, organizações e governos. À medida que os governos trabalham para controlar a proteção dos direitos de privacidade de dados, as organizações estão reconsiderando como coletam, armazenam e processam informações pessoais. A criptografia de dados é algo que pode ajudar as organizações a reduzir os riscos e impedir a expansão de dados e os ataques cibernéticos antes que eles ocorram.

O que é criptografia de dados?

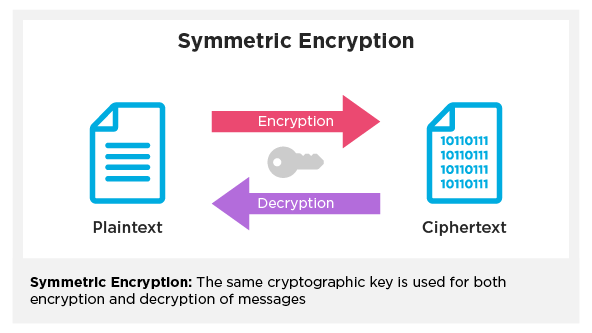

Criptografia de dados é um processo no qual as informações de texto simples são embaralhadas em um texto incompreensível conhecido como texto cifrado, usando módulos criptográficos conhecidos como chaves secretas que somente as partes autorizadas podem entender. Por outro lado, a descriptografia é o processo de converter o texto cifrado novamente em dados de texto simples usando a mesma chave secreta.

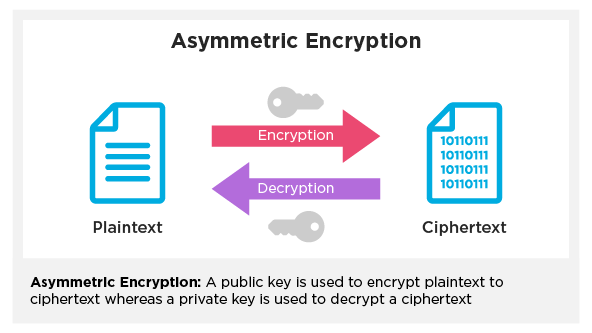

Há dois tipos principais de padrão de criptografia de dados: simétrico e assimétrico.

Na criptografia simétrica, os desenvolvedores usam apenas uma chave secreta para criptografia e descriptografia.

Na criptografia assimétrica, os desenvolvedores usam duas chaves: uma chave pública e uma chave privada. Há uma chave de criptografia pública que pode ser usada por qualquer pessoa e uma chave de descriptografia privada que deve ser mantida em segredo. Em geral, os desenvolvedores preferem a criptografia assimétrica por fio, também conhecida como "criptografia de dados em trânsito", usando protocolos como SSL e TLS.

Por que a criptografia de dados é essencial

Vamos dar uma olhada em algumas violações de dados que ocorreram durante 2020.

22 de janeiro: Um banco de dados de suporte ao cliente com mais de 280 milhões de registros de clientes da Microsoft foi deixado desprotegido na Web. Banco de dados exposto da Microsoft divulgou endereços de e-mail, endereços IP e detalhes de casos de suporte. A Microsoft afirma que o banco de dados não incluía nenhuma outra informação pessoal.

11 de fevereiro: Fifth Third BankA empresa de serviços bancários The Bank of America, uma instituição financeira com 1.150 agências em 10 estados dos EUA, alega que um ex-funcionário foi responsável por uma violação de dados que expôs nomes de clientes, números de Seguro Social, informações de carteira de motorista, nomes de solteira da mãe, endereços, números de telefone, data de nascimento e números de contas. O número total de funcionários e clientes bancários afetados ainda não foi divulgado.

6 de abril: Um aplicativo de carteira digital, Porta-chavesA empresa, que é uma das maiores do mundo, armazenou dados de clientes de 14 milhões de usuários em um banco de dados não seguro. O aplicativo permite que os usuários carreguem e armazenem facilmente digitalizações e fotos de cartões de associação e fidelidade em uma pasta digital em seu dispositivo móvel. Os dados expostos incluíam nomes, detalhes completos do cartão de crédito (incluindo números CVV), endereço de e-mail, data de nascimento, endereço, números de ID de associação, associações a clubes de varejo e cartões de fidelidade, IDs governamentais, cartões de presente, cartões de seguro médico, IDs de maconha medicinal, endereço IP e senhas criptografadas.

23 de junho: A falha de segurança no Twitter expôs um número não revelado de informações de contas de usuários corporativos, incluindo endereços de e-mail, números de telefone e os quatro últimos dígitos dos números de cartões de crédito.

Essa não é uma lista abrangente, mas nos dá uma ideia da escala em que as violações de dados podem ocorrer, independentemente do tamanho, do local e do tipo de organização.

De acordo com Relatório de custo de violação de dados da IBM 2020De acordo com o relatório da OMS, o custo médio de uma violação de dados somente nos Estados Unidos é de $8.64M. A maioria desses ataques expõe as informações de identificação pessoal dos clientes, o que custa às empresas uma média de $150 por registro roubado. Acrescente a isso os custos indiretos, como publicidade negativa e perda de confiança do consumidor. As violações de dados podem afetar as vendas nos próximos anos.

Esmagadora? É nesse ponto que a criptografia de dados pode fazer a diferença.

Uma criptografia forte:

- Garante Privacidade de dados - Ninguém, exceto o legítimo proprietário dos dados, pode ver os dados reais. O texto cifrado é simplesmente sem sentido para usuários não autorizados.

- Fornece Segurança de dados - A criptografia adequada protege os dados em trânsito (pela rede) e os dados em repouso. Isso é fundamental no caso de uma rede comprometida ou de um disco de armazenamento físico roubado.

- Mantém Integridade dos dados - No caso de ataques man-in-the middleA criptografia (juntamente com outras medidas de segurança) garante que os dados não sejam adulterados.

- Autentica a origem dos dados, auxiliando assim na verificação do remetente.

É bom saber tudo isso, mas a criptografia é obrigatória? Existe alguma governança? O leis e regulamentos de privacidade de dados e padrões exigem explicitamente a criptografia? Para obter respostas a essas perguntas, vamos dar uma olhada nas leis e nos padrões de privacidade de dados mais comuns atualmente.

A Lei de Portabilidade e Responsabilidade de Seguros de Saúde de 1996 (HIPAA) é uma lei federal dos EUA que exige a criação de padrões nacionais para proteger as informações confidenciais de saúde do paciente (PHI) contra a divulgação sem o consentimento ou o conhecimento do paciente. A HIPAA exige que as organizações e entidades cobertas protejam as PHI de todos os pacientes. Os órgãos reguladores exigem que as organizações criptografar seus dados, a menos que justifiquem por que não podem implementar a criptografia e forneçam uma alternativa equivalente.

O padrão de segurança de dados do setor de cartões de pagamento (PCI DSS) foi desenvolvido para garantir e proteger todo o ecossistema de cartões de pagamento. Esse padrão exige que as empresas criptografem os dados dos cartões de pagamento em trânsito e em repouso.

O Regulamento Geral de Proteção de Dados (GDPR) é uma lei sobre proteção de dados e privacidade na União Europeia e no Espaço Econômico Europeu. Seu principal objetivo é dar às pessoas o controle sobre seus dados pessoais e simplificar o ambiente regulatório da UE. O GDPR exige que as organizações incorporem a criptografia e, assim, reduzam os riscos associados a uma violação de dados.

A Lei de Privacidade do Consumidor da Califórnia (CCPA) é uma lei estadual de privacidade de dados que regulamenta como as empresas de todo o mundo podem lidar com as informações pessoais (PI) dos residentes da Califórnia.

As organizações governamentais têm se mostrado dispostas a multar as organizações por violações de dados, especialmente quando os incidentes envolvem "informações pessoais não criptografadas ou não editadas". É mais provável que os órgãos reguladores renunciem à responsabilidade quando as organizações se esforçam para usar a criptografia. Eles também podem perdoar quando os dados afetados não têm utilidade sem a chave de descriptografia.

Práticas recomendadas de criptografia de dados:

Agora que sabemos o que é a criptografia, como ela funciona, como pode reduzir os danos e as diferentes regulamentações relacionadas a ela, vamos dar uma olhada na As melhores maneiras de implementar a criptografia de dados para evitar contratempos e brechas que podem tornar sua organização vulnerável a uma violação de dados.

Aqui estão algumas práticas recomendadas:

- Trabalhar com as partes interessadas Identifique todos os participantes e estabeleça suas funções na proteção dos dados, especialmente aqueles que têm acesso real aos dados. Em seguida, identifique quais informações precisam ser protegidas. Essa é uma etapa muito importante para proteger seus dados.

- Identificar a ferramenta de criptografia Qualquer chave secreta/algoritmo de criptografia que você escolher deve seguir padrões e estruturas estabelecidos, como FIPS, ISO/IEC 27000ou NISTde modo que é improvável que um terceiro decifre o texto cifrado por força bruta.

- Chaves de criptografia seguras É fundamental proteger suas chaves para mantê-las longe das mãos de usuários não autorizados. Aqui estão algumas etapas básicas para proteger suas chaves:

-

-

- Separe os dados criptografados das chaves.

- Não armazene a chave em um arquivo de texto simples.

- Forneça privilégios somente a usuários autorizados.

- Faça o rodízio das chaves regularmente.

-

- Proteja os dados o tempo todo As organizações devem planejar a proteção dos dados em trânsito e em repouso. Para permitir a criptografia de dados em repouso, criptografe os arquivos confidenciais antes de armazená-los e/ou criptografe a própria mídia de armazenamento. Para proteger os dados em trânsito, elas podem instalar certificados SSL/TLS em seus servidores.

Conclusão

A criptografia de dados é uma parte importante da segurança das informações. As consequências de uma violação de dados podem ser amplas: desde penalidades regulatórias até perdas econômicas. Adotar a criptografia como uma prática recomendada é a maneira mais simples e eficaz de as organizações reduzirem esses impactos.Esperamos que este artigo tenha lhe dado algumas informações sobre a importância da criptografia e a governança em torno dela e o tenha ajudado a tomar algumas decisões importantes sobre segurança da informação.

Referências

https://www.identityforce.com/blog/2020-data-breaches

https://www.securitymetrics.com/blog/what-are-12-requirements-pci-dss-compliance