Na semana passada, publicamos um blog com recomendações sobre a proteção da plataforma de dados Couchbase em resposta a vulnerabilidades de segurança em todo o setor. Continuamos a analisar o possível impacto no desempenho causado pelos binários do sistema operacional corrigidos e esta postagem do blog captura a avaliação detalhada.

Conforme mencionado no blog anterior, para que esses ataques sejam viáveis, os invasores devem ser capazes de executar processos mal-intencionados no mesmo host e processador que os processos da vítima. O risco de que esse ataque ocorra em um ambiente de produção controlado é baixo, pois há restrições em vigor para os aplicativos em execução.

Se você puder controlar o acesso a uma máquina, talvez não precise (sempre que aplicável) para definir os parâmetros do kernel para ativar as atenuações e, portanto, não sofrer degradação do desempenho.

Análise de impacto

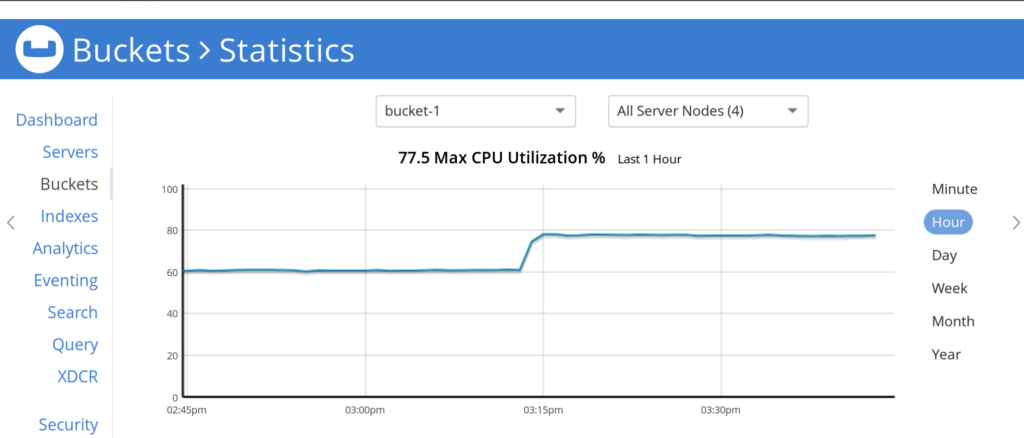

Ao corrigir seu sistema operacional com os binários atualmente disponíveis para atenuar esses ataques, você provavelmente verá um aumento na utilização da CPU. Por exemplo, o uso da CPU aumentou em cerca de 20% durante um de nossos testes. (Verifique a página de monitoramento do Console da Web para acessar as estatísticas do bucket).

Para avaliar o impacto no desempenho, executamos os seguintes testes

- Cenário "A" - o cluster do Couchbase é suficientemente dimensionado com capacidade adicional para implantação de produção.

- Cenário "B" - o cluster do Couchbase é dimensionado adequadamente para lidar com a carga existente, mas sem capacidade adicional disponível.

Carga de trabalho

Carga de trabalho A do YCSB com carga de trabalho mista (50/50 leitura/gravação).

Cenário A

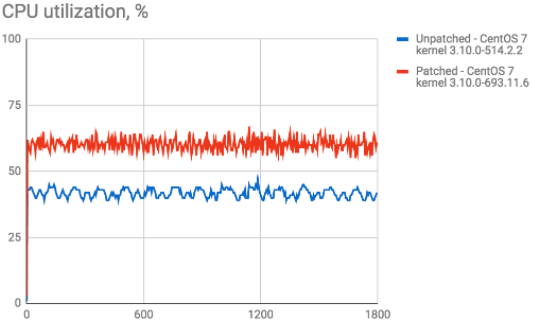

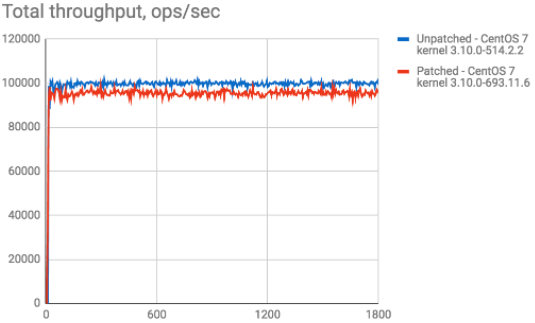

Executou a carga de trabalho A do YCSB no cluster do Couchbase - 4 nós, 2 buckets, processador Intel E5-2630 v4 com 20 núcleos hiper-threaded, 64 GB de RAM.

Comparamos o desempenho entre o kernel do CentOS 7 sem correção 3.10.0-514.2.2' e corrigiu a versão 'CentOS 7 kernel 3.10.0.693.11.6'.

Resultados - O gráfico abaixo mostra Utilização da CPU aumentou aproximadamente em 30% nas máquinas corrigidas. No entanto, o impacto no desempenho para Taxa de transferência e Latência estava abaixo de 5%, pois essas máquinas tinham capacidade adicional de CPU para crescer.

|

|

Sem correção - kernel do CentOS 7 3.10.0-514.2.2 (em μs) | Correção - kernel do CentOS 7 3.10.0-693.11.6 (em μs) | |

| Latência de leitura | Média | 187 | 196 |

| 95ª | 213 | 228 | |

| 99ª | 1,497 | 1,525 | |

| Latência de gravação | Média | 209 | 219 |

| 95ª | 236 | 254 | |

| 99ª | 1,583 | 1,606 |

Cenário B

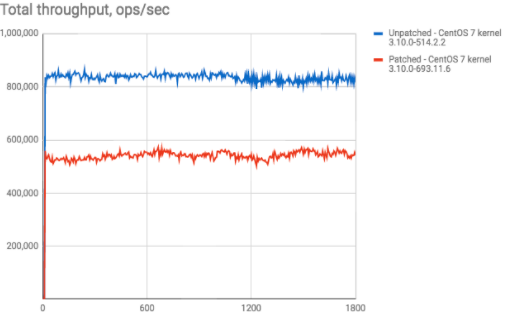

Execute a carga de trabalho A do YCSB no cluster do Couchbase - 3 nós, 1 bucket, processador Intel E5-2680 v3 com 12 núcleos, 64 GB de RAM.

Resultados: O gráfico abaixo mostra Taxa de transferência e Latência na máquina corrigida é afetado, pois a CPU está sendo executada perto da utilização máxima nessas máquinas.

|

|

Sem correção - kernel do CentOS 7 3.10.0-514.2.2 (em μs) | Correção - kernel do CentOS 7 3.10.0-693.11.6 (em μs) | |

| Latência de leitura | Média | 847 | 1,318 |

| 95ª | 2,627 | 4,093 | |

| 99ª | 7,207 | 9,167 | |

| Latência de gravação | Média | 879 | 1,352 |

| 95ª | 2,703 | 4,163 | |

| 99ª | 7,315 | 9,271 |

Conclusão

Recomendamos reavaliar o dimensionamento do cluster do Couchbase para garantir que ele tenha capacidade adicional de CPU antes de aplicar o patch do sistema operacional para ter um impacto mínimo na taxa de transferência e na latência.