Este artículo pretende concienciar sobre la importancia del cifrado de datos, teniendo en cuenta el asombroso ritmo al que se producen, transmiten y consumen los datos. Hablaremos de la necesidad de proteger los datos, de la normativa y de algunas buenas prácticas de cifrado.

Organizaciones de todos los tamaños en todo el mundo manejan un volumen asombroso de datos, desde información personal identificable (IPI) hasta información sanitaria protegida (PHI), registros financieros y otra información sensible que puede quedar rápidamente fuera de control si no se gestiona adecuadamente.

La protección de la privacidad de los datos se está convirtiendo en una prioridad para particulares, organizaciones y gobiernos por igual. Mientras los gobiernos se esfuerzan por controlar la protección de los derechos de privacidad de los datos, las organizaciones se replantean cómo recopilan, almacenan y procesan la información personal. El cifrado de datos puede ayudar a las organizaciones a mitigar los riesgos y detener la proliferación de datos y los ciberataques antes de que se produzcan.

¿Qué es el cifrado de datos?

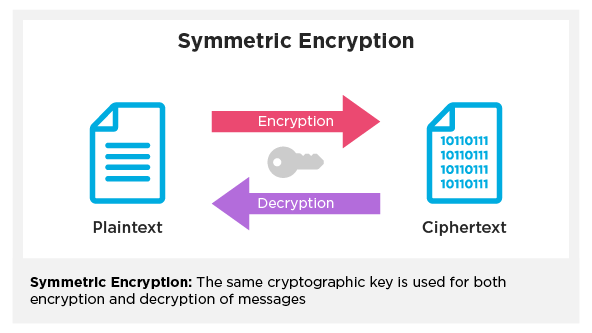

Cifrado de datos es un proceso en el que la información de texto plano se convierte en texto incomprensible conocido como texto cifrado, utilizando módulos criptográficos conocidos como claves secretas que sólo las partes autorizadas pueden entender. Por otro lado, el descifrado es el proceso de volver a convertir el texto cifrado en datos de texto plano utilizando la misma clave secreta.

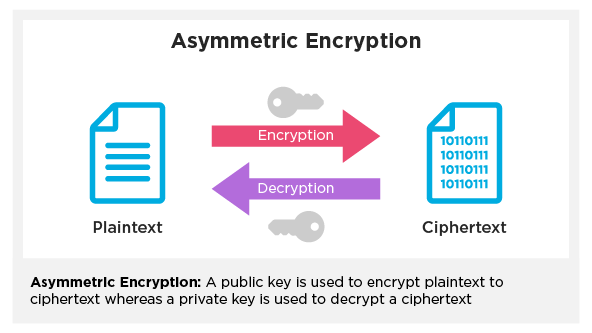

Existen dos tipos principales de estándares de cifrado de datos: simétrico y asimétrico.

En el cifrado simétrico, los desarrolladores utilizan una sola clave secreta tanto para cifrar como para descifrar.

En el cifrado asimétrico, los desarrolladores utilizan dos claves: una pública y otra privada. Hay una clave de cifrado pública que cualquiera puede utilizar y una clave de descifrado privada que debe mantenerse en secreto. Por lo general, los desarrolladores prefieren el cifrado asimétrico por cable -también conocido como "cifrado de datos en tránsito"- mediante protocolos como SSL y TLS.

Por qué es esencial cifrar los datos

Echemos un vistazo a algunas violaciones de datos ocurridas durante 2020.

22 de enero: Una base de datos de atención al cliente que contenía más de 280 millones de registros de clientes de Microsoft quedó desprotegida en la web. Base de datos expuesta de Microsoft reveló direcciones de correo electrónico, direcciones IP y detalles de casos de soporte. Microsoft afirma que la base de datos no incluía ninguna otra información personal.

11 de febrero: Fifth Third Bankuna entidad financiera con 1.150 sucursales en 10 estados de EE.UU., afirma que un antiguo empleado fue responsable de una filtración de datos que expuso nombres de clientes, números de la Seguridad Social, información sobre permisos de conducir, apellidos maternos, direcciones, números de teléfono, fechas de nacimiento y números de cuenta. El número total de empleados y clientes bancarios afectados sigue sin revelarse.

6 de abril: Una aplicación de monedero digital, Llaveroalmacenaba datos de clientes de 14 millones de usuarios en una base de datos no segura. La aplicación permite a los usuarios cargar y almacenar fácilmente escaneos y fotos de tarjetas de socio y fidelización en una carpeta digital de su dispositivo móvil. Los datos expuestos incluían nombres, datos completos de tarjetas de crédito (incluidos los números CVV), dirección de correo electrónico, fecha de nacimiento, dirección, números de identificación de socios, afiliaciones a clubes minoristas y tarjetas de fidelidad, documentos de identidad oficiales, tarjetas regalo, tarjetas de seguro médico, documentos de identidad de marihuana medicinal, dirección IP y contraseñas cifradas.

23 de junio: A fallo de seguridad en Twitter expuso un número no revelado de datos de cuentas de usuarios empresariales, incluidas direcciones de correo electrónico, números de teléfono y los cuatro últimos dígitos de sus tarjetas de crédito.

No se trata de una lista exhaustiva, pero nos da una idea de la escala a la que pueden producirse las violaciones de datos, independientemente del tamaño, la ubicación y el tipo de organización.

Según Informe de IBM sobre el coste de la filtración de datos en 2020Sólo en Estados Unidos, el coste medio de una violación de datos es de $8,64 millones. La mayoría de estos ataques exponen la información personal de los clientes, lo que cuesta a las empresas una media de $150 por registro robado. A esto hay que añadir costes indirectos como mala publicidad y pérdida de confianza de los consumidores. Las filtraciones de datos pueden afectar a las ventas durante años.

¿Agobiante? Aquí es donde el cifrado de datos puede marcar la diferencia.

Una encriptación fuerte:

- Garantiza Protección de datos - Sólo el propietario legítimo de los datos puede ver los datos reales. El texto cifrado no es más que un galimatías para los usuarios no autorizados.

- Proporciona Seguridad de los datos - Un cifrado adecuado protege los datos en tránsito (por cable) y en reposo. Esto es crucial en caso de una red comprometida o un disco de almacenamiento físico robado.

- Mantiene Integridad de los datos - En el caso de ataques man-in-the middleEl cifrado (junto con otras medidas de seguridad) garantiza que los datos no sean manipulados.

- Autentifica el origen de los datos, ayudando así a la verificación del remitente.

Todo esto es bueno saberlo, pero ¿es obligatorio el cifrado? ¿Existe algún tipo de gobernanza? ¿Puede legislación y normativa sobre protección de datos y normas exigen explícitamente el cifrado? Para responder a estas preguntas, echemos un vistazo a las leyes y normas sobre privacidad de datos más extendidas en la actualidad.

La Ley de Portabilidad y Responsabilidad de los Seguros Sanitarios de 1996 (HIPAA) es una ley federal estadounidense que exige la creación de normas nacionales para proteger la información sanitaria sensible de los pacientes (PHI, por sus siglas en inglés) de su divulgación sin el consentimiento o el conocimiento del paciente. La HIPAA exige a las organizaciones y entidades cubiertas que protejan la PHI de cada paciente. Los reguladores exigen a las organizaciones cifrar sus datos a menos que puedan justificar por qué no pueden aplicar el cifrado y puedan ofrecer una alternativa equivalente.

La Norma de Seguridad de Datos del Sector de Tarjetas de Pago (PCI DSS) se desarrolló para asegurar y proteger todo el ecosistema de las tarjetas de pago. Esta norma obliga a las empresas a cifrar los datos de las tarjetas de pago en tránsito y en reposo.

El Reglamento general de protección de datos (GDPR) es una ley sobre protección de datos y privacidad en la Unión Europea y el Espacio Económico Europeo. Su principal objetivo es dar a las personas el control sobre sus datos personales y simplificar el entorno normativo de la UE. El GDPR exige a las organizaciones que incorporen el cifrado y mitiguen así los riesgos asociados a una violación de los datos.

La Ley de Privacidad del Consumidor de California (CCPA) es una ley de privacidad de datos de ámbito estatal que regula la forma en que las empresas de todo el mundo pueden tratar la información personal (IP) de los residentes en California.

Las organizaciones reguladoras se han mostrado dispuestas a multar a las organizaciones por violaciones de datos, especialmente cuando los incidentes implican "información personal no cifrada o no redactada". Es más probable que los organismos reguladores eximan de responsabilidad cuando las organizaciones hacen un esfuerzo por utilizar el cifrado. También pueden perdonar cuando los datos afectados no tienen ninguna utilidad sin la clave de descifrado.

Mejores prácticas de cifrado de datos:

Ahora que ya sabemos qué es el cifrado, cómo funciona, cómo puede mitigar los daños y las distintas normativas que lo regulan, veamos la las mejores formas de aplicar el cifrado de datos para evitar contratiempos y lagunas que pueden hacer que su organización sea vulnerable a una violación de datos.

He aquí algunas prácticas recomendadas:

- Trabajar con las partes interesadas Identifique a todas las partes interesadas y establezca su papel en la protección de los datos, especialmente aquellos que tienen acceso real a los datos. A continuación, determine qué información hay que proteger. Este es un paso muy importante para proteger los datos.

- Identificar la herramienta de cifrado Cualquiera que sea la clave secreta o el algoritmo de cifrado que elija, debe seguir las normas y marcos establecidos, tales como FIPS, ISO/IEC 27000o NISTde forma que sea improbable que un tercero pueda descifrar el texto cifrado mediante fuerza bruta.

- Claves de cifrado seguras Es fundamental proteger las llaves para que no caigan en manos de usuarios no autorizados. He aquí algunos pasos básicos para proteger tus llaves:

-

-

- Separar los datos encriptados de las claves.

- No almacenes la clave en un archivo de texto plano.

- Proporcione privilegios sólo a los usuarios autorizados.

- Rote las llaves con regularidad.

-

- Proteger los datos en todo momento Las organizaciones deben planificar la protección de los datos en tránsito y en reposo. Para permitir el cifrado de datos en reposo, cifren los archivos sensibles antes de almacenarlos y/o cifren el propio soporte de almacenamiento. Para proteger los datos en tránsito, pueden instalar certificados SSL/TLS en sus servidores.

Conclusión

El cifrado de datos es una parte importante de la seguridad de la información. Las consecuencias de una violación de datos pueden ser muy amplias: desde sanciones reglamentarias hasta pérdidas económicas. Adoptar el cifrado como mejor práctica es la forma más sencilla y eficaz que tienen las organizaciones de mitigar estos efectos .Esperamos que este artículo te haya proporcionado información sobre la importancia del cifrado y la gobernanza en torno a él, y te haya ayudado a tomar algunas decisiones importantes sobre la seguridad de la información.

Referencias

https://www.identityforce.com/blog/2020-data-breaches

https://www.securitymetrics.com/blog/what-are-12-requirements-pci-dss-compliance