Categoría: Seguridad

Almacenamiento seguro de contraseñas en Couchbase con Golang y BCrypt

Aprende a usar BCrypt en una aplicación Golang para hashear información sensible como contraseñas antes de almacenarlas en una base de datos NoSQL como Couchbase.

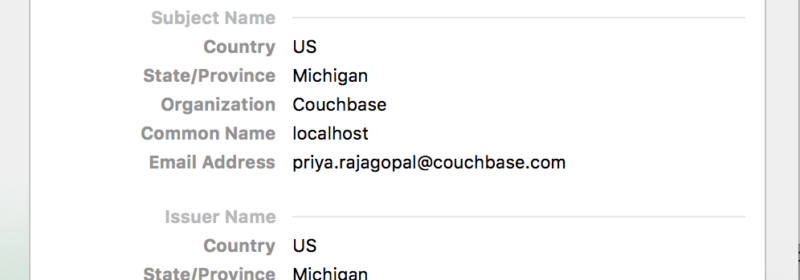

Fijación de certificados en su aplicación móvil Couchbase para iOS

El protocolo SSL/TLS se basa en un mecanismo de PKI que presenta ciertos inconvenientes: la fijación de certificados es una técnica que utilizan las aplicaciones para paliarlos.

Cómo poner una cremallera en la espalda de la bata de hospital

La semana pasada, la empresa de seguridad Appthority publicó un informe titulado HospitalGown: The Backend Exposure Putting Enterprise Data at Risk, que destacaba las vulnerabilidades recién descubiertas entre aplicaciones móviles y bases de datos backend inseguras que contienen datos empresariales. La vulnerabilidad no está causada por...

Autenticación y autorización con RBAC en .NET

Ejemplos de uso del SDK .NET de Couchbase con las nuevas funciones de autenticación y autorización de Couchbase Server 5.0

Métodos de autenticación SDK mejorados - Couchbase 5.0

Couchbase 5.0 ofrece nuevas características de seguridad de autenticación que requieren cambios menores en el código de conexión de tu cliente. Este post te explica cómo hacerlo.

Autorización y autenticación con RBAC (Parte 2)

La autenticación y la autorización son importantes para Couchbase. Me gustaría entrar en más detalles ahora que la versión de abril de Couchbase 5.0 Developer Build está disponible.

Autenticación y autorización con RBAC

En la versión para desarrolladores de marzo, puedes empezar a ver algunos cambios importantes en la autenticación y autorización dentro de RBAC que llegan a Couchbase Server.

Introducción al control de acceso basado en roles en Couchbase Server 4.5

A lo largo de los años, me han inculcado el uso del acceso de "mínimo privilegio" siempre y cuando sea posible. Esto se aplica especialmente a los administradores, que gestionan importantes componentes de la infraestructura informática, como las bases de datos NoSQL, y...

Presentación de Couchbase Server 4.6.0 Developer Preview

Hoy, estamos muy contentos de anunciar la disponibilidad de Couchbase Server 4.6.0 DP. Se trata de una versión temprana para desarrolladores que incluye interesantes funciones de replicación entre centros de datos, seguridad, consultas, herramientas y una potente función de búsqueda de texto completo. La versión para desarrolladores...

Omisión de la creación de cubos por defecto

Hace unos días hice la siguiente búsqueda: "bases de datos desprotegidas". Es realmente increíble el número de bases de datos desplegadas sin autenticación. La mayoría de ellas son sólo bases de datos de prueba publicadas en Internet, pero otras están exponiendo datos sensibles. (Imagen con licencia a través de...

Configuración de IPsec para un clúster Couchbase

Introducción Algunas implementaciones de Couchbase requieren comunicaciones seguras entre nodos a través de la red, esto podría ser debido a razones como las políticas de gobierno de datos o el cumplimiento normativo. Internet Protocol Security (IPsec) es un conjunto de protocolos para la seguridad de las comunicaciones...

Proteja sus datos al migrar de RDBMS a NoSQL

Nota: este artículo ha sido escrito por Michael Rothschild, de Vormetric. La única constante en la vida es el cambio, y los que nos dedicamos a la tecnología sabemos que esto es cierto. Tecnologías que eran experimentos hace apenas cinco años son ahora de facto...

Top Posts

- Explicación del modelado de datos: Conceptual, físico y lógico

- ¿Qué son los modelos de incrustación? Una visión general

- Métodos de análisis de datos: Técnicas cualitativas frente a cuantitativas

- ¿Qué es el análisis de datos? Tipos, métodos y herramientas para la investigación

- Ciclo de vida del desarrollo de aplicaciones (fases y modelos de gestión)

- Comparación entre normalización y desnormalización de datos

- ¿Qué son las incrustaciones vectoriales?

- Costes de desarrollo de aplicaciones (desglose)

- Arquitectura de alta disponibilidad: Requisitos y buenas prácticas...