Categoría: Buenas prácticas y tutoriales

NDP Episodio #9: Bases de datos gráficas con Neo4j

Me complace anunciar que el noveno episodio de NoSQL Database Podcast ha sido publicado en todas las redes populares de podcasts. En este episodio titulado, Graphing Databases with Neo4j, me acompaña Ryan Boyd de Neo4j, donde...

NDP Episodio #8: Oracle NoSQL y su integración con RDBMS

Eche un vistazo al podcast para conocer las diferencias entre la base de datos relacional de Oracle y la solución NoSQL, así como la escalabilidad de Oracle NoSQL.

Configurar la imagen Docker oficial de Couchbase en tiempo de prueba con TestContainers

En las entradas anteriores del blog expliqué cómo utilizar contenedores Docker ejecutando Couchbase durante tus pruebas. Ambos post tenían como requisito que tenías que construir tu propia imagen Docker de Couchbase con el cluster y los datos ya configurados. En...

NDP Episodio #7: Despliegue de servicios con Juju Charms

Echa un vistazo al podcast para saber cómo crear aplicaciones y servicios utilizando Juju Charms, y por qué son útiles en términos de despliegue de bases de datos NoSQL.

BCBS 239 y bases de datos NoSQL

El nacimiento de BCBS 239 Este blog examina los principios de BCBS 239 estrictamente a través de la perspectiva de la tecnología y cómo NoSQL es relevante en el mundo del cumplimiento en la industria financiera y. Pero antes de sumergirnos en eso aquí...

Elegir el ajuste adecuado: ¿persistencia inmediata o eventual?

Elegir el ajuste adecuado - ¿Persistencia inmediata o eventual? Con la aparición de las bases de datos NoSql, la "persistencia eventual" es una opción disponible para acelerar las lecturas y escrituras en la base de datos. La persistencia, también conocida popularmente como durabilidad en disco,...

Crear imágenes Docker de Couchbase sobre la marcha con TestContainers

No necesitas una imagen ya construida para las pruebas unitarias y de integración. Utiliza Couchbase y TestContainers para crear tus propias imágenes. ¡Es super fácil!

Pruebas unitarias y de integración con Couchbase y contenedores Docker

Aprenda a superar los problemas como iniciar y detener DB desde el código y diferentes sistemas operativos mediante el uso de Docker para pruebas unitarias y de integración con Couchbase.

Una forma mejor de actualizar con Couchbase Lite

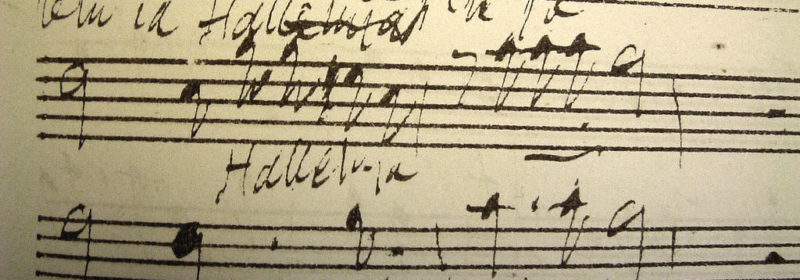

Copy of Original Draft Score by Handel Foto cortesía de Adrian Pallant con permiso bajo licencia CC BY-SA 2.0 La U en CRUD En este post anterior, escribí sobre cómo empezar con operaciones CRUD básicas en Couchbase Lite en Android. En esta nota rápida,...

Configuración de IPsec para un clúster Couchbase

Introducción Algunas implementaciones de Couchbase requieren comunicaciones seguras entre nodos a través de la red, esto podría ser debido a razones como las políticas de gobierno de datos o el cumplimiento normativo. Internet Protocol Security (IPsec) es un conjunto de protocolos para la seguridad de las comunicaciones...

Dale un poco de amor Ratpack a tu aplicación Spring Boot

La idea utilizada aquí en el post es sustituir Spring MVC por Ratpack, y hacer que mis servicios heredados, síncronos y bloqueantes sean asíncronos y no bloqueantes.

Protección del servidor Couchbase mediante certificados Let's Encrypt x.509

Resumen Asegurar los datos y el acceso a los datos de las aplicaciones es un paso importante para asegurar el entorno de las aplicaciones cliente y la protección de las bases de datos en entornos de cualquier tamaño. Uno de los métodos más sencillos para asegurar los datos es la ruta de acceso...

Top Posts

- Explicación del modelado de datos: Conceptual, físico y lógico

- Métodos de análisis de datos: Técnicas cualitativas frente a cuantitativas

- ¿Qué son los modelos de incrustación? Una visión general

- ¿Qué son las incrustaciones vectoriales?

- La importancia del preprocesamiento de datos en el aprendizaje automático (AM)

- Ciclo de vida del desarrollo de aplicaciones (fases y modelos de gestión)

- Desglose de Graph RAG frente a Vector RAG

- Arquitectura de alta disponibilidad: Requisitos y buenas prácticas...

- Búsqueda semántica frente a búsqueda por palabras clave: ¿cuál es la diferencia?